En los primeros días de julio trascendió la noticia de un intento de hackeo a la municipalidad de Santa Rosa, aunque desde el municipio informaron que sólo se había afectado al SEM (Servicio de Estacionamiento Medido), cuyos datos no lograron restablecerse en su totalidad como sí sucedió en otras áreas. Este fin de semana la empresa Birmingham Cyber Arms LTD -que monitorea filtraciones de datos en Argentina y Uruguay- publicó un informe en el que se advierte la dimensión de los datos robados al municipio en ese ciberataque que excede ampliamente al área de estacionamiento.

En esa filtración no sólo hay información sensible del gobierno capitalino, también datos personales de santarroseños y santarroseñas que deben ser advertidos para prevenir posibles estafas o delitos. Si bien se presentan como datos del «Gobierno de La Pampa» la información corresponde al municipio santarroseño. Los delincuentes los anuncian de esa manera y en algunos medios nacionales la información trasciende de manera confusa. El fin de semana la filtración había sido adelantada en el newsletter Ladob de la periodista Irina Sternik.

Los encargados de la seguridad informática del municipio trabajaron rápidamente para revertir la situación, aunque parece haber fallado la comunicación hacia los contribuyentes advirtiendo los riesgos que derivan de la circulación de sus datos personales.

Consulté con Mauro Eldritch, director de Birmingham Cyber Arms LTD, cómo deben actuar los gobiernos ante estas filtraciones, para proteger a vecinos y vecinas cuyos datos personales pudieron trascender.

«Primero y principal tiene que haber un protocolo para actuar en caso de ransomware. Si bien cada industria o actor puede tener su enfoque particular, en todos los casos se debe contemplar dar un aviso transparente a las partes afectadas (clientes, contribuyentes, o sea quien sea que les proveas servicio). Además de la transparencia, esto le permite a las personas cuyos datos fueron afectados actuar rápidamente para mitigar o incluso remediar cualquier impacto que puedan tener. En el caso del ransomware te dejan una nota de rescate y encriptan tus archivos, no podés “no darte cuenta”, entonces sabés efectivamente que te hackearon. Dar un aviso temprano puede ayudar a la gente a evitar un mal mayor como que sus datos filtrados puedan ser reutilizados», responde.

Es decir, más allá de recuperar el control y restablecer los servicios, debe haber una evaluación de los datos que pudieron filtrarse y recomendaciones a las personas afectadas. Para llevar tranquilidad el especialista aclara que «En principio no parecen haber tarjetas de crédito en la filtración. Ni otra información de pago que pueda ser reutilizada» aunque sí otros datos sensibles. «Si vos lográs cambiar claves, o un número de teléfono filtrado, etc. al momento que alguien intente reutilizarlo maliciosamente va a tener un dato inválido o viejo, y evitás un impacto mayor», advierte.

El especialista recomienda que cada persona que se considere afectada por la filtración debería rever qué datos le cedió al gobierno últimamente al interactuar con sus sistemas o iniciar un trámite. Cambiar claves y estar atentos a cualquier intento de estafa o engaño que pueda llegar a sus emails o teléfonos.

La municipalidad de Santa Rosa realizó una denuncia penal luego del ataque. En su momento informaron que «el día jueves 20 de junio, durante el feriado largo, comenzaron a recibir alertas de los diferentes sistemas con los que opera en municipio; acerca de la inaccesibilidad de los mismos» y detallaron que «el evento en cuestión involucro la intrusión de un malware, específicamente un código malicioso, conocido como «RANSOMWARE».

¿Qué datos de la municipalidad de Santa Rosa se filtraron?

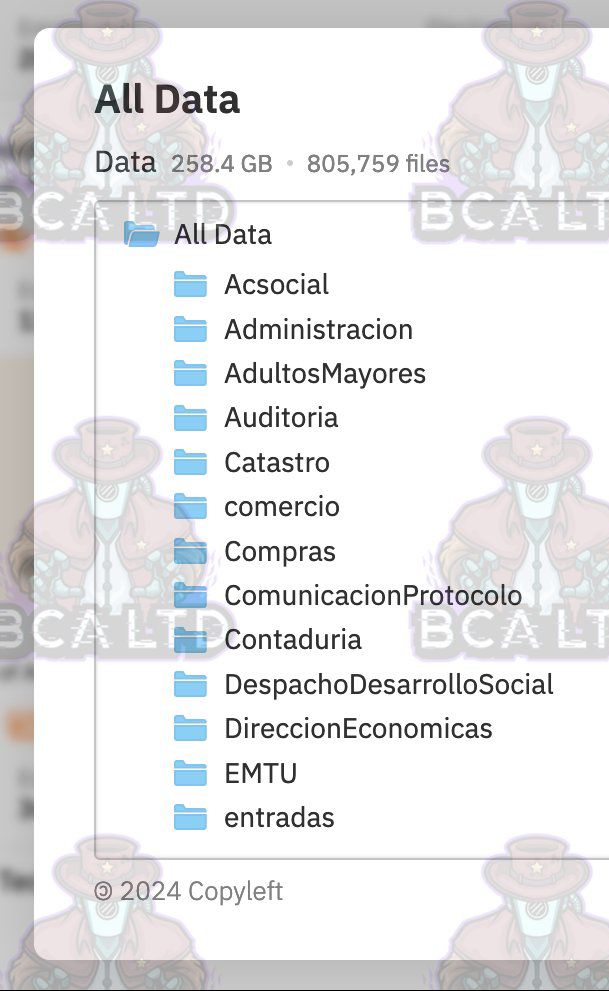

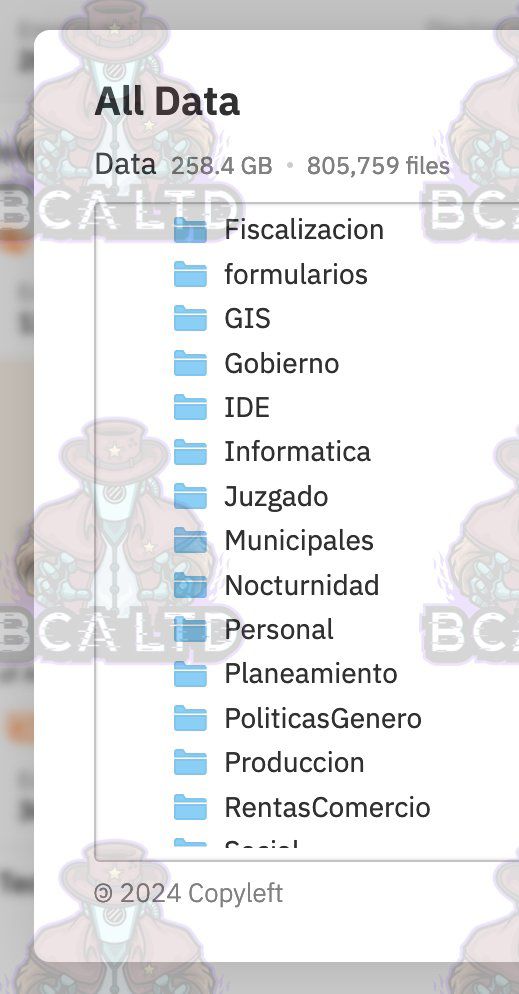

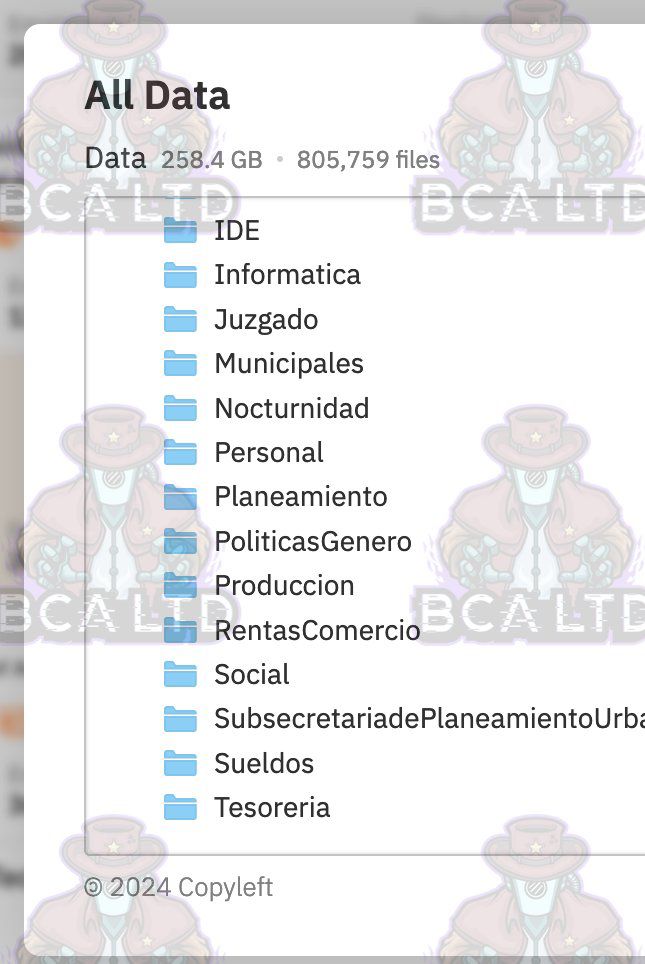

La empresa que se especializa en cibercrimen organizado detalló los datos que se filtraron:

• Acción Social, Adultos Mayores, Desarrollo Social: Información de personas en situaciones vulnerables y padrones de personas mayores. Este grupo es el blanco favorito de estafadores y prestamistas.

• Catastro: Información de planos y lotes. Esto implica acceso a los planos de todas las construcciones. (información que los municipios sólo comparten con los dueños legítimos).

• Contaduría, Fiscalización, Rentas Comercio, Tesorería, Sueldos: Información de gastos y pagos, impuestos, métodos de pago, info bancaria, talonarios fiscales, etc, de todos los contribuyentes (físicos/jurídicos, personas/comercios) y empleados. Esta data suele tener información asociada, desde domicilios hasta bancos utilizados por las personas, formas de pago utilizadas, montos de dinero a los que accede, teléfonos, etc.

• Backup de correos importantes: acceso a conversaciones internas de las áreas de Bromatología, Desarrollo Infantil, Consejos de Asesoría: Legal, Política, Contable, RRHH, Secretaría Presidencia y más. Cada uno de estos puede involucrar información que involucre a vecinos o empleados. Desde quien dejó un CV en RRHH, trámites en Bromato para habilitar un comercio o trabajar con animales, o los menores que estén involucrados con Desarrollo Infantil, etc.

¿Dónde quedan disponibles esos datos?

Cuando fallan las negociaciones con un grupo de ransomware o data extortion, los datos secuestrados se ofrecen primero a un círculo cerrado de compradores. Es necesario aclarar que, en términos generales, los gobiernos no negocian con ciberdelincuentes.

A partir de allí lo que no se venda -puede ser todo o parte del lote- termina siendo publicado en el sitio del grupo (en este caso Hunters) para siempre.

Detalla Mauro Eldritch que «Es común que a partir de ahí otros grupos y actores vayan descargando y refinando la data para distintos propósitos por lo que es común ver “remixes” de esta información en distintas plataformas más adelante (foros dedicados al cibercrimen, por ejemplo)».